Piratas informáticos usan una función oculta de WordPress para esconder malware.

Noticia de Ciberseguridad - Apr 01, 2025

Un nuevo problema de seguridad pone en riesgo los sitios web que utilizan WordPress. Los hackers están abusando de la función de plugins obligatorios (MU-plugins) para ocultar código malicioso y mantener el acceso a largo plazo a los sitios web pirateados.

A principios de 2025, los investigadores de seguridad de Sucuri notaron que los cibercriminales usaban esta táctica y afirman que desde entonces se ha utilizado cada vez más esta técnica.

En WordPress, los complementos MU son complementos que se habilitan automáticamente en un sitio impulsado por WordPress y, como sugiere la descripción, deben usarse y, por lo tanto, no se pueden desactivar a través de la interfaz de administración de WordPress.

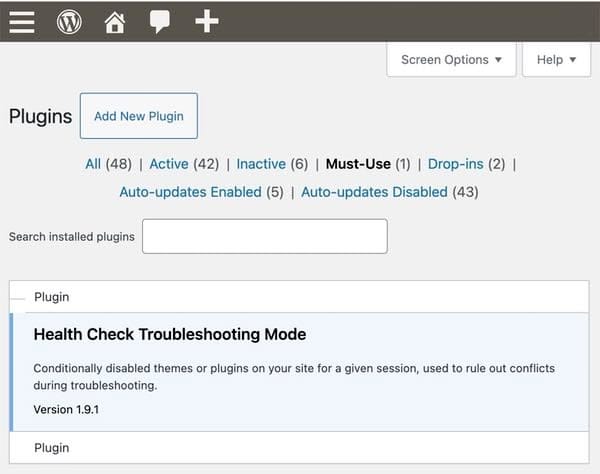

Estos plugins imprescindibles se encuentran en un directorio específico llamado, curiosamente, mu-plugins dentro de la carpeta wp-content. A diferencia de los plugins normales de WordPress, es posible que no aparezcan junto a otros plugins a menos que se seleccione el filtro "imprescindible".

¿Qué hace que un plugin sea imprescindible? Pues bien, cualquier plugin esencial para el funcionamiento del sitio y que no deba desactivarse. Esto puede incluir mejoras de seguridad, optimización del rendimiento o funciones de gestión multisitio que los desarrolladores o administradores del sitio consideren cruciales para mantener activas.

Por lo tanto, existe una buena razón legítima para que un sitio de WordPress tenga complementos "imprescindibles", aunque muchos usuarios de WordPress puedan ignorar su existencia.

Según los investigadores, un ataque suele comenzar cuando los hackers comprometen un sitio web (a menudo mediante un plugin de WordPress desactualizado o una contraseña débil). Una vez que un atacante obtiene acceso, instala un archivo PHP malicioso en la carpeta mu-plugins, lo que le otorga una presencia permanente en el sitio web.

El equipo de Sucuri afirma haber visto tres complementos MU maliciosos implementados en ataques en la naturaleza:

- redirect.php – Envía a los visitantes del sitio web a una página falsa de actualización del navegador que descarga malware.

- index.php – Una puerta trasera que otorga a los atacantes acceso remoto al servidor comprometido.

- custom-js-loader.php – Reemplaza el contenido del sitio web con enlaces de spam o imágenes explícitas.

Estos complementos mu ocultos ejecutan el código de los piratas informáticos en cada página del sitio web y pueden volver a infectar un sitio entero si no se tiene mucho cuidado para eliminar una infección.

En un intento por evitar la detección demasiado pronto, el código del complemento de redireccionamiento evita activarse si lo ve uno de los administradores conectados del sitio web o un robot de motor de búsqueda.

Por supuesto, nadie quiere que un hacker tenga una puerta trasera en su sitio web, lo que le otorga a un tercero no autorizado control de administrador. Un atacante malicioso con tal poder puede robar datos, crear nuevas cuentas de administrador o usar su sitio web para propagar malware.

Además, es posible que todo el tráfico que llega a su sitio sea redirigido por complementos mu maliciosos instalados por cibercriminales en otras partes de Internet, lo que daña su negocio y su marca.

Y también son malas noticias para los visitantes de su sitio web. Cualquiera que visite un sitio infectado pone su computadora en riesgo de una posible infección de malware.

El mejor consejo es fortalecer su sitio de WordPress, asegurándose de utilizar contraseñas seguras y únicas y de tener habilitada la autenticación de dos factores.

Además, supervise su sitio para detectar comportamientos inusuales y asegúrese de mantener WordPress y todos los complementos y temas legítimos que utiliza su sitio web actualizados adecuadamente.

Por último, si sospecha que su sitio web con WordPress podría alojar plugins MU maliciosos, revise la carpeta wp-content/mu-plugins. Si no usa plugins MU, debería estar vacía.

Fuente: Bitdefender Central.